작성자:

- 라훌 아와티

- 웨슬리 차이

- Alexander S. Gillis, 기술 작가 겸 편집자

게시일:2025년 4월 11일

AD(Active Directory)는 네트워크 관리자가 사용자, 권한 및 네트워킹 리소스에 대한 액세스를 관리할 수 있도록 하는 Microsoft의 독점 디렉터리 서비스입니다. Windows Server에서 실행되며 기업 네트워크의 공유 네트워크 리소스와 같은 개체에 대한 정보를 논리적, 계층적 형식으로 저장합니다. 이를 통해 관리자는 해당 리소스는 물론 작업을 완료하기 위해 해당 리소스에 액세스해야 하는 사용자를 관리할 수 있습니다.

AD 서비스를 실행하려면 도메인 컨트롤러가 필요합니다. 도메인 컨트롤러는 AD DS(Active Directory 도메인 서비스)가 설치된 Windows Server 운영 체제 버전을 실행하는 서버입니다. AD DS를 설치하면 관리자는 도메인 컨트롤러 역할과 같은 컴퓨터의 특정 서버 역할을 구성할 수 있습니다.

Active Directory의 역할은 무엇이며 어떤 용도로 사용되나요?

Active Directory는 네트워크의 모든 개체에 대한 데이터를 저장합니다. 개체는 사용자, 그룹, 응용 프로그램 또는 서버나 프린터와 같은 공유 장치와 같은 단일 요소입니다. 개체는 일반적으로 프린터나 컴퓨터 같은 리소스나 사용자나 그룹 같은 보안 주체로 정의됩니다.

Active Directory는 스키마라고 알려진 일련의 규칙을 사용하여 개체 클래스와 해당 속성을 정의합니다. 스키마는 각 개체 이름의 형식도 결정합니다. AD에는 모든 개체에 대한 정보가 포함된 글로벌 카탈로그도 포함되어 있습니다. 스키마와 글로벌 카탈로그를 사용하면 네트워크 관리자가 개체를 쉽게 식별하고 관리할 수 있습니다. 또한 이름, 비밀번호 등 네트워크의 사용자 계정 관련 정보를 저장함으로써 AD는 해당 네트워크의 다른 승인된 사용자 및 관리자가 이 정보에 액세스할 수 있도록 합니다.

또한 AD를 사용하면 관리자, 사용자 및 애플리케이션이 개체와 개체 속성을 게시하고 찾을 수 있습니다. AD의 쿼리 및 인덱스 메커니즘을 통해 이를 수행할 수 있습니다. 또한 AD는 두 가지 역할이 있는 복제 서비스를 제공합니다. 이는 네트워크의 모든 도메인 컨트롤러가 해당 도메인에 대한 모든 디렉터리 정보의 완전한 복사본을 포함하고 디렉터리의 데이터 변경 사항이 도메인의 모든 도메인 컨트롤러에 복제되도록 보장합니다. 복제 서비스는 모든 도메인 컨트롤러에서 디렉터리 데이터의 복제본을 유지함으로써 디렉터리의 가용성을 보장하고 모든 사용자에 대한 성능을 최적화합니다.

Microsoft Active Directory는 네트워크 보안을 관리하고 애플리케이션 및 기타 리소스에 대한 액세스를 제어하는 다양한 서비스를 제공합니다.

Microsoft Active Directory는 네트워크 보안을 관리하고 애플리케이션 및 기타 리소스에 대한 액세스를 제어하는 다양한 서비스를 제공합니다. Active Directory 도메인 서비스란 무엇입니까?

이전 버전의 Windows Server(Windows 2000 Server 및 Windows Server 2003)에서는 디렉터리 서비스의 이름이 Active Directory였습니다. 그러나 Windows Server 2008 R2 및 Windows Server 2008부터 Microsoft는 디렉터리 서비스의 이름을 Active Directory 도메인 서비스로 변경했습니다.

AD DS는 사용자 계정에 대한 정보를 포함하여 디렉터리 정보를 저장합니다. 이는 디렉터리라는 구조화된 데이터 저장소를 사용하여 수행됩니다. 이 디렉터리를 사용하면 디렉터리 정보를 논리적이고 계층적인 형식으로 구성할 수 있습니다. 또한 AD DS는 권한 있는 네트워크 사용자 및 관리자가 디렉터리 데이터를 사용할 수 있도록 하여 필요에 따라 액세스할 수 있도록 합니다.

AD와 마찬가지로 AD DS에는 도메인 컨트롤러인 글로벌 카탈로그 서버를 자동으로 구축하고 업데이트하는 복제 시스템이 포함되어 있습니다. 이 카탈로그는 도메인에 있는 모든 개체와 해당 속성의 쓰기 가능한 전체 복제본과 포리스트에 있는 다른 모든 도메인의 부분 읽기 전용 복제본을 저장합니다. 이러한 특성 복제를 통해 사용자와 관리자는 AD DS에서 개체를 쉽게 검색할 수 있습니다.

AD DS는 기본 제공 로그인 인증 및 액세스 제어 메커니즘을 통해 보안을 제공합니다. 이러한 메커니즘을 통해 승인된 사용자는 네트워크 리소스에 액세스할 수 있고 관리자는 단일 네트워크 사용자 이름과 비밀번호를 사용하여 네트워크 전체에서 디렉터리 데이터와 조직을 쉽게 관리할 수 있습니다.

네트워크 관리자를 추가로 지원하기 위해 AD DS는 정책 기반 관리를 제공합니다. 이를 통해 관리자는 복잡한 네트워크도 쉽게 관리할 수 있습니다.

Active Directory 모드, 프로토콜 및 서비스

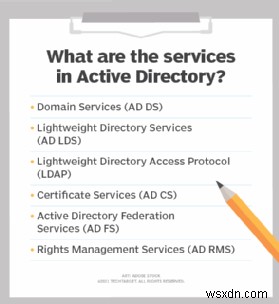

여러 가지 다른 서비스가 Active Directory를 구성합니다. 주요 서비스는 도메인 서비스이지만 Active Directory에는 다음과 같은 다른 서비스도 있습니다:

- Active Directory Lightweight Directory Services(AD LDS) AD의 독립 모드입니다. 즉, AD 도메인이나 포리스트와 독립적으로 작동하며 AD에 영향을 주지 않고 설치할 수 있습니다. 데이터 저장소를 포함하여 응용 프로그램에 대한 디렉터리 서비스를 제공하고 표준 API(응용 프로그래밍 인터페이스)를 사용하여 응용 프로그램 데이터에 액세스합니다. 그러나 AD의 인프라 기능은 포함되지 않습니다.

- 경량 디렉터리 액세스 프로토콜(LDAP) 네트워크를 통해 디렉토리에 액세스하고 유지 관리하는 데 사용되는 디렉토리 서비스 프로토콜입니다. 클라이언트-서버 모델을 기반으로 LDAP는 TCP/IP 스택 위의 계층에서 실행됩니다. LDAP는 디렉터리를 생성하거나 디렉터리 서비스 작동 방법을 지정하는 데 사용할 수 없습니다. 주요 기능은 디렉토리 관리를 돕는 것입니다.

- Active Directory 인증서 서비스(AD CS) 공개 키 인프라 인증서를 생성, 관리 및 공유하는 데 사용됩니다. 인증서는 암호화를 사용하여 사용자가 공개 키를 사용하여 안전하게 인터넷을 통해 정보를 교환할 수 있도록 합니다. 이러한 인증서는 암호화를 통해 기밀성을 제공합니다. 네트워크에서 컴퓨터, 사용자 및 장치 계정을 인증합니다. 디지털 서명을 통해 디지털 문서의 무결성을 유지하는 데 도움이 됩니다.

- Active Directory Federation Services(AD FS) SSO(Single Sign-On)를 사용하여 다른 네트워크에서도 여러 애플리케이션에 대한 사용자 액세스를 인증합니다. 이름에서 알 수 있듯이 SSO에서는 각 서비스에 대해 여러 개의 전용 인증 키를 사용하는 대신 사용자가 한 번만 로그인하면 됩니다. AD FS는 보안 및 기업 경계 전반에 걸쳐 디지털 ID 및 권한을 안전하게 공유함으로써 인터넷 연결 애플리케이션에 액세스할 때 사용자 경험을 간소화하는 데 도움이 됩니다.

- Active Directory 권한 관리 서비스(AD RMS) 조직은 IRM(정보 권한 관리)을 사용하여 문서를 보호할 수 있습니다. AD RMS를 사용하면 민감한 정보에 액세스할 수 있는 사람을 지정하는 IRM 정책을 만들어 승인되지 않은 사람의 정보 사용이나 오용을 방지할 수 있습니다.

AD 및 AD DS 논리 모델의 주요 기능

Active Directory 도메인 서비스는 포리스트, 도메인 및 OU(조직 단위)로 구성된 논리 모델을 사용합니다. 이 모델은 다음을 수행할 수 있는 방법을 제공하므로 중요합니다.

- 네트워크 리소스에 대한 정보를 저장하고 관리합니다.

- 디렉터리 지원 애플리케이션의 애플리케이션별 데이터를 저장하고 관리합니다.

- 관리자는 사용자, 컴퓨터, 기기 및 네트워크의 기타 요소를 계층적 포함 구조로 구성할 수 있습니다.

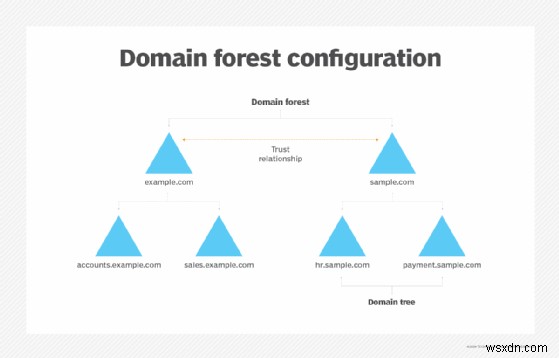

동일한 데이터베이스를 공유하는 사용자 및 장치와 같은 다른 개체는 동일한 도메인에 있습니다. 트리는 계층적 신뢰 관계로 그룹화된 하나 이상의 도메인입니다. 숲은 여러 나무의 그룹입니다. 포리스트는 보안 경계를 제공하는 반면, 공통 데이터베이스를 공유하는 도메인은 인증 및 암호화와 같은 설정을 관리할 수 있습니다. 이러한 다양한 요소에는 다음과 같은 기능이 있습니다:

- 포리스트는 AD DS의 최상위 컨테이너입니다. 하나 이상의 AD 도메인 그룹을 나타냅니다. 이는 해당 도메인에 대한 공통 논리 구조를 제공하고 이를 양방향 전이적 신뢰 관계와 자동으로 연결합니다. 이러한 관계를 통해 AD DS는 여러 도메인이나 포리스트에 보안을 제공할 수 있습니다. 또한 도메인이 자신의 포리스트 외부에 있는 도메인의 사용자에게 인증 서비스를 확장할 수 있도록 합니다.

- 도메인은 포리스트 내의 컨테이너 또는 파티션입니다. 네트워크 전체에 사용자 ID를 제공하므로 사용자 ID는 한 번만 생성하면 됩니다. 이 작업이 완료되면 해당 도메인이 있는 포리스트에 가입된 모든 컴퓨터에서 참조할 수 있습니다. 도메인은 하나 이상의 도메인 컨트롤러를 사용하여 사용자 계정 및 사용자 자격 증명을 저장하고, 사용자에게 인증 서비스를 제공하며, 네트워크 리소스에 대한 액세스를 제어합니다. 특정 도메인의 도메인 컨트롤러에는 해당 컨트롤러가 위치한 전체 도메인에 대한 디렉터리 복사본이 있습니다.

- OU는 AD DS 논리 모델의 가장 작은 요소입니다. OU는 도메인 내에서 컨테이너의 계층 구조를 형성합니다. 관리자는 일반적으로 OU를 사용하여 그룹 정책 적용과 같은 관리 작업을 단순화합니다. OU는 권한 위임에도 유용합니다. 이를 통해 소유자는 개체 관리를 단순화하기 위해 개체에 대한 관리 제어(전체 또는 제한)를 다른 사용자나 그룹에게 양도할 수 있습니다.

AD DS의 도메인-포리스트-OU 모델은 네트워크 토폴로지 및 각 도메인 내에 필요한 도메인 컨트롤러 수에 관계없이 적용됩니다.

Microsoft는 트리 및 포리스트 배열을 사용하여 Active Directory로 계층 구조를 만들어 네트워크 자산과 네트워크 리소스에 대한 사용자 액세스를 관리합니다.

Microsoft는 트리 및 포리스트 배열을 사용하여 Active Directory로 계층 구조를 만들어 네트워크 자산과 네트워크 리소스에 대한 사용자 액세스를 관리합니다. AD 및 Active Directory 도메인 서비스의 주요 기능

AD 및 AD DS의 주요 기능 중 하나는 구조화된 계층적 데이터 저장소를 사용하여 디렉터리 정보, 즉 AD DS 디렉터리에 저장된 개체에 대한 정보를 논리적으로 구성하고 게시한다는 것입니다. 이러한 개체에는 다음이 포함될 수 있습니다:

- 사용자.

- 그룹.

- 컴퓨터.

- 도메인.

- OU.

- 보안 정책.

표준화된 스키마는 개체 클래스, 속성, 이름은 물론 이러한 개체의 인스턴스에 대한 제약 조건과 제한을 정의하는 데 사용됩니다. AD의 기본 스키마는 디렉터리 서비스 표준인 국제 표준화 기구 X.500 시리즈를 모델로 합니다. 또한 확장 가능하므로 필요에 따라 클래스와 속성을 추가하고 수정할 수 있습니다. AD 스키마는 스키마 디렉터리 파티션에 저장되며 포리스트의 모든 도메인 컨트롤러에 복제됩니다.

AD의 또 다른 중요한 기능은 네 가지 디렉터리 파티션 유형을 사용하여 도메인의 도메인 컨트롤러에 있는 Ntds.dit 파일에 다양한 유형의 데이터를 저장하고 복사한다는 것입니다. 사용자와 관리자는 도메인 전체에서 이 정보에 액세스할 수 있습니다. 디렉터리 파티션에는 일반적으로 도메인, 구성, 스키마 및 응용 프로그램에 대한 데이터가 포함됩니다.

AD와 AD DS에는 쿼리 및 인덱스 메커니즘이 있습니다. 이 메커니즘을 통해 네트워크 사용자 또는 응용 프로그램은 AD에 저장된 개체 및 해당 속성을 찾을 수 있습니다. 마지막으로 AD의 복제 서비스는 네트워크를 통해 디렉터리 데이터를 배포합니다. AD에는 원본 도메인 컨트롤러에서 대상 도메인 컨트롤러로의 복제 연결을 자동으로 생성하고 AD 포리스트에 대한 복제 토폴로지를 생성하는 지식 일관성 검사기가 포함되어 있습니다.

신뢰 용어

Active Directory는 인증을 용이하게 하고 여러 도메인이나 포리스트에 보안을 제공하기 위해 트러스트를 사용합니다. 이러한 신뢰 관계는 AD의 도메인과 포리스트 모두에 적용됩니다. AD 신뢰는 모든 리소스가 해당 리소스가 위치한 도메인의 도메인 컨트롤러에 대한 직접 신뢰 경로를 가지고 있는 경우에만 제대로 작동합니다. 또한 촉진을 위해 Windows는 사용자나 컴퓨터가 요청한 도메인이 이미 요청 계정의 도메인과 신뢰 관계를 갖고 있는지 확인합니다.

AD에서 사용되는 가장 중요한 신뢰 관련 용어는 다음과 같습니다.

- 단방향 신뢰는 첫 번째 도메인(도메인 A)이 두 번째 도메인(도메인 B)의 사용자에게 액세스 권한을 허용하는 경우입니다. 그러나 도메인 B는 도메인 A에 대한 사용자 액세스를 허용하지 않습니다. 간단히 말하면 도메인 A와 B 사이의 단방향 인증 경로입니다.

- 양방향 신뢰는 두 도메인이 서로를 신뢰하는 것입니다. 따라서 인증 요청은 이러한 도메인 간에 전달될 수 있습니다. 즉, 각 도메인에서 다른 도메인의 사용자가 액세스할 수 있습니다.

- 신뢰할 수 있는 도메인은 사용자가 다른 도메인에 액세스할 수 있게 해주는 단일 도메인으로, 이를 신뢰 도메인이라고 합니다. 포리스트는 신뢰할 수 있는 도메인 개체를 사용하여 도메인 트리 이름, 사용자 주체 이름 접미사, 서비스 주체 이름 접미사, 파트너 포리스트에 사용되는 보안 식별자 네임스페이스 등 모든 신뢰할 수 있는 네임스페이스를 저장합니다.

- 전이적 신뢰는 두 도메인 이상으로 확장될 수 있으며 포리스트 내의 다른 신뢰할 수 있는 도메인에 대한 액세스를 허용합니다. AD에서는 포리스트의 새 도메인과 상위 도메인 간에 양방향 전이적 신뢰 관계가 자동으로 설정됩니다.

- 비전이적 신뢰는 두 도메인으로 제한되는 단방향 신뢰입니다. 일반적으로 다른 도메인과의 신뢰 관계를 거부하는 데 사용됩니다.

- 포리스트 트러스트는 여러 AD 포리스트에 걸쳐 원활한 인증 및 권한 부여를 제공하므로 해당 포리스트의 리소스 및 기타 개체에 대한 액세스가 가능해집니다. 단방향 또는 양방향 전이적일 수 있습니다.

Active Directory의 역사와 발전

Microsoft는 1999년에 Active Directory의 미리 보기를 제공하고 1년 후 Windows 2000 Server와 함께 출시했습니다. Microsoft는 연속적인 Windows Server 릴리스마다 새로운 기능을 계속해서 개발했습니다.

Windows Server 2003에는 포리스트를 추가하고 포리스트 내의 도메인 위치를 편집하고 변경하는 기능을 추가하는 중요한 업데이트가 포함되어 있습니다. Windows 2000 Server의 도메인은 Server 2003에서 실행되는 최신 AD 업데이트를 지원할 수 없습니다.

Windows Server 2008에는 AD FS가 도입되었습니다. 또한 Microsoft는 도메인 관리용 디렉터리의 브랜드를 AD DS로 바꾸었고 AD는 지원되는 디렉터리 기반 서비스를 가리키는 포괄적인 용어가 되었습니다. AD DS는 Windows Server 2016, Windows Server 2019, Windows Server 2022 및 Windows Server 2025를 포함한 모든 최신 버전의 Windows Server에서 사용할 수 있습니다.

Windows Server 2016에서는 AD 보안을 개선하고 AD 환경을 클라우드 또는 하이브리드 클라우드 환경으로 마이그레이션하기 위해 AD DS를 업데이트했습니다. 보안 업데이트에는 권한 있는 액세스 관리가 추가되었습니다. PAM은 객체에 대한 액세스, 부여된 액세스 유형 및 사용자가 수행하는 작업을 모니터링합니다. PAM은 추가로 안전하고 격리된 포리스트 환경을 제공하기 위해 배스천 AD 포리스트를 추가합니다. Windows Server 2016은 Windows Server 2003 장치에 대한 지원을 종료했습니다.

2016년 12월, Microsoft는 현재 Microsoft Entra ID라고 하는 Azure AD와 온-프레미스 Active Directory 시스템을 연결하기 위해 현재 Microsoft Entra Connect라고 하는 Azure AD Connect를 출시했습니다. 이러한 통합을 통해 조직은 로컬 네트워크의 모든 ID 및 액세스 제어를 Office 365와 같은 Microsoft의 클라우드 서비스와 연결하고 해당 서비스에 대해 사용자 친화적인 SSO를 활성화할 수 있습니다. Azure AD Connect는 Windows Server 2008, Windows Server 2012, Windows Server 2016 및 Windows Server 2019를 실행하는 시스템에서 작동했습니다. Azure AD Connect의 모든 1.x 버전은 2022년 8월 31일에 사용 중지되었습니다.

도메인과 작업 그룹

작업 그룹은 P2P(피어 투 피어) 네트워크를 통해 연결된 Windows 시스템을 가리키는 Microsoft의 용어입니다. 작업 그룹은 네트워크에 있는 Windows 컴퓨터의 또 다른 조직 단위입니다. 작업 그룹을 사용하면 이러한 컴퓨터에서 네트워크를 통해 파일, 인터넷 액세스, 프린터 및 기타 리소스를 공유할 수 있습니다. P2P 네트워킹을 사용하면 인증을 위한 서버가 필요하지 않습니다. 도메인과 작업 그룹에는 몇 가지 차이점이 있습니다:

- 작업 그룹과 달리 도메인은 다른 로컬 네트워크의 컴퓨터를 호스팅할 수 있습니다.

- 도메인은 작업 그룹보다 더 많은 컴퓨터를 호스팅하는 데 사용될 수 있습니다. 도메인에는 수천 대의 컴퓨터가 포함될 수 있습니다. 작업 그룹의 최대 한도는 일반적으로 20개에 가깝습니다.

- 도메인에서 최소한 하나의 서버는 도메인 내의 모든 컴퓨터에 대한 권한 및 보안 기능을 제어하는 데 사용되는 컴퓨터입니다. 작업 그룹에는 서버가 없으며 컴퓨터는 모두 피어입니다.

- 도메인 사용자는 일반적으로 작업 그룹과 달리 로그인 및 비밀번호와 같은 보안 식별자가 필요합니다.

Active Directory의 주요 경쟁사

AD와 유사한 기능을 제공하는 시중의 기타 디렉토리 서비스에는 다음이 포함됩니다.

- Red Hat Directory Server는 Unix 환경의 여러 시스템에 대한 사용자 액세스를 관리하는 LDAP 기반 디렉토리입니다. 이는 신원 정보를 중앙 집중화하기 위한 네트워크 기반 레지스트리를 제공하고 디렉토리의 데이터에 대한 액세스를 제한하기 위한 사용자 ID 및 인증서 기반 인증을 포함합니다. 또한 시스템 및 사용자 수가 증가하더라도 디렉토리에 대한 중앙 집중식의 세분화된 액세스 제어와 향상된 데이터 보호 기능을 제공합니다.

- Apache Directory는 Java에서 실행되고 Windows, macOS 및 Linux 시스템을 포함한 모든 LDAP 서버에서 작동하는 오픈 소스 프로젝트입니다. 이는 LDAP v3 호환 디렉토리 서버와 Apache Directory Studio라는 Eclipse 기반 디렉토리 도구를 제공합니다. 또한 소프트웨어에는 모든 유형의 LDAP 서버에 액세스할 수 있는 편리한 방법을 제공하는 Apache Directory LDAP API가 포함되어 있습니다.

- OpenLDAP는 AD의 또 다른 오픈소스 대안입니다. 특히 이는 독립형 LDAP 로드 밸런서 데몬과 같은 모듈을 갖춘 LDAP의 오픈 소스 구현입니다. 독립형 LDAP 데몬(서버); LDAP를 구현하기 위한 다양한 라이브러리, 도구 및 샘플 클라이언트.

IT는 올바른 정책이 구현되도록 데스크톱에 대한 다양한 그룹 정책을 신중하게 관리해야 합니다. AD 도메인에 가입된 그룹 정책이 로컬을 재정의하는 경우를 알아보세요.

AD(Active Directory)란 무엇입니까?에 대해 계속 읽으십시오.

- 하이브리드 IAM에 Azure AD Connect 동기화를 사용하는 방법

- 일반적인 관리 작업에 Microsoft AD 탐색기 사용

- Active Directory의 세분화된 비밀번호 정책을 활성화하는 방법

- Windows Server 2022 도메인 컨트롤러를 설정하는 방법

- Windows Server 2025에 등장하는 새로운 Active Directory 기능

Microsoft ID 및 액세스 관리에 대해 자세히 알아보기

-

Windows Server 2025로의 도메인 컨트롤러 마이그레이션 계획

작성자:브라이언 포시

-

Active Directory 도메인(AD 도메인)이란 무엇인가요?

작성자:Rahul Awati

-

디렉터리 서비스 복원 모드(DSRM)

작성자:Rahul Awati

-

Active Directory 기능 수준

작성자:스티븐 비글로우