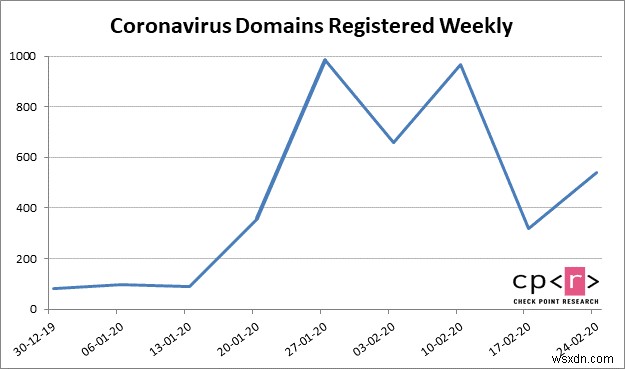

끝나지 않는 코로나바이러스 발병은 이미 전 세계적으로 비즈니스를 혼란에 빠뜨렸지만 결코 사이버 범죄자를 방해하지는 않습니다. 속도가 느려질 조짐은 보이지 않지만 사이버 범죄자들은 이 팬데믹에서 돈을 벌기 위해 가능한 모든 방법을 시도하고 있습니다.

지난 1월 해커들은 코로나바이러스 이메일을 사용하여 Emotet 맬웨어를 퍼뜨렸고 현재는 AZORult 맬웨어를 퍼뜨리기 위해 코로나바이러스 전 세계 팬데믹 맵을 사용하고 있습니다.

이번에 해커는 무엇을 하고 있습니까?

COVID-19를 유발하는 SARS-COV II의 치명적인 확산은 해커에게 사이버 공격을 시작할 기회를 제공합니다.

코로나바이러스가 팬데믹이 되면서 전 세계적으로 얼마나 빠르게 사람들을 감염시키고 확산시키고 있는지 모두가 알고 싶어합니다. 이는 해커가 백그라운드에서 멀웨어를 유포하여 프런트 엔드에서 COVID-19에 대한 정보를 제공함으로써 가짜 지도로 사람들을 표적으로 삼아 속이고 있음을 의미합니다.

존스 홉킨스와 같은 여러 조직에서 코로나바이러스 COVID-19에 대한 정보를 제공하기 위해 대시보드를 개발했습니다. 그러나 사이버 범죄자들은 코로나바이러스 공포를 악용하기 위해 고약한 Trickbot 맬웨어를 사용하고 있습니다.

해커는 어떻게 COVID-19 대시보드를 사용하여 시스템을 감염시키나요?

Reason Labs의 보안 연구원 Shai Alfasi는 위협 행위자가 어떻게 이 상황을 이용하고 Johns Hopkins와 같은 가짜 코로나바이러스 지도(일명 대시보드)를 생성하는지 밝혔습니다. 이 모든 것은 AZORult 멀웨어를 사용하여 사용자 이름, 암호, 신용 카드 정보 및 브라우저에 저장된 기타 데이터와 같은 정보를 훔치고 수집하는 것과 관련이 있습니다.

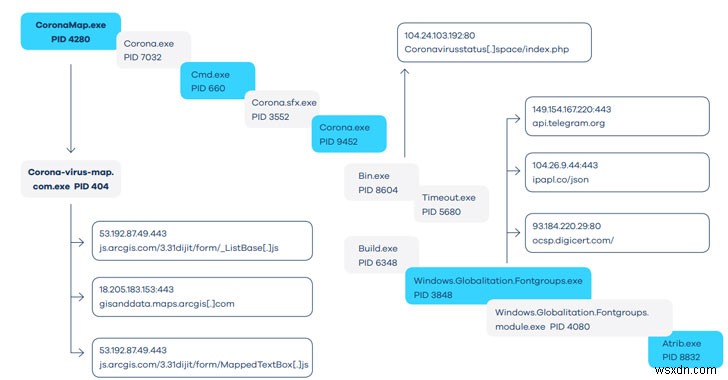

간단히 말해서 진짜 대시보드와 달리 이러한 가짜 대시보드는 사용자에게 Corona-virus-Maps.com.exe라는 파일이 포함된 작은 Win32 EXE 파일을 다운로드하라는 메시지를 표시합니다.

파일을 두 번 클릭하면 COVID-19에 대한 정보가 표시되어 시스템이 손상되고 저장된 모든 정보가 도용됩니다.

중앙에서 실제처럼 보이게 하기 위해 해커들은 John Hopkins University와 유사한 감염 지도를 보여줍니다.

왼쪽 창에는 확인된 사례 수의 지리적 표시가 표시되고 오른쪽에는 지금까지 복구된 사례 및 사망 수를 볼 수 있습니다.

Img src:이유 보안

이러한 잘못된 수단을 사용하여 AZORult는 기밀 정보를 수집합니다. 또한 이 악성 바이너리 파일은 원격 데스크톱 프로토콜을 통해 연결을 활성화하고 정보를 수집하기 위해 손상된 시스템에서 비밀 관리자 계정을 생성할 수 있습니다.

어떤 정보가 위험합니까?

해커는 코로나19 지도를 사용하여 사용자 이름, 비밀번호, 신용카드 번호 및 브라우저에 저장된 기타 정보와 같은 정보를 훔치고 있습니다.

어떤 시스템이 감염되었나요?

현재 Windows 시스템만 맬웨어의 영향을 받습니다. 그러나 해커가 이 맬웨어의 새 버전을 연구하고 있으므로 곧 다른 시스템이 영향을 받을 것으로 추측됩니다.

감염의 징후는 무엇입니까?

Corona-virus.Map.Com.exe가 실행되면 중복 .exe 파일과 여러 Bin.exe, Windows.Globalization.fontgroups.exe 및 Build.exe 파일이 생성됩니다. 이 외에도 ZoneMap 및 LangaugeList 아래의 여러 레지스터도 변경됩니다.

새로운 위협인가요?

정보를 도용하도록 설계된 위협에는 2016년에 시작된 정보 도용 소프트웨어인 AZORult가 포함됩니다. 이 소프트웨어는 사용자 이름, 암호, 검색 기록, 금융 세부 정보, 쿠키와 같은 정보를 도용할 수 있습니다. 컴퓨터에 저장된 암호 화폐 키. 또한 다른 맬웨어로 컴퓨터를 감염시킬 수 있습니다.

이 수집된 정보로 사이버 범죄자는 민감한 데이터를 훔쳐 자신의 이익을 위해 사용합니다.

이 외에도 원격 공격을 수행하기 위해 컴퓨터에 비밀 관리자 계정을 설치하는 AZORult의 새로운 변종이 발견되었습니다.

공격자가 데이터를 훔치는 방법

Alfasi는 nss3.dll과 관련된 API의 정적 로드를 관찰했습니다. API는 저장된 암호를 해독하는 데 도움이 됩니다. 이것은 AZORult 맬웨어의 매우 일반적인 접근 방식이자 특징입니다. 감염된 브라우저에서 수집된 데이터는 C:\Wndows\Temp 폴더로 이동한 후 악성코드가 데이터를 추출하고 감염된 시스템의 고유 ID를 생성한 후 데이터를 암호화한 다음 C2 통신을 위해 이동합니다.

안전을 유지하려면 어떻게 해야 하나요?

확실히 코로나바이러스에 대한 최신 정보를 유지하는 것이 중요하지만, 그렇게 할 때 Advanced System Protector와 같은 검증된 대시보드 및 보안 도구를 사용하는 것을 잊지 말아야 합니다.

해커는 데이터를 얻기 위해 가능한 모든 수단을 동원합니다. 데이터를 보호하고 보호 상태를 유지하기 위한 조치를 취해야 하는 것은 바로 귀하입니다.

이 외에도 이러한 가짜 사이트를 식별하려면 URL 또는 세부 정보를 확인하여 합법적인 코로나 바이러스 대시보드와 일치하는 항목이 없으면 즉시 종료하십시오. 또한 코로나 바이러스 추적을 위해 파일을 다운로드하거나 응용 프로그램을 설치하라는 메시지가 표시되는 경우 절대 해당되지 않습니다. 이것은 멀웨어를 퍼뜨리는 방법입니다.

이렇게 하면 사이버 범죄자가 멈추지 않고 정보를 훔치기 위해 모든 기회를 이용할 것이 분명합니다. 따라서 안전을 유지하는 유일한 방법은 정보를 찾는 동안 보안 팁을 염두에 두는 것입니다. 이에 대해 어떻게 생각하십니까?

사이버 범죄자들이 하는 일이 무엇이든 잘못되었다고 생각하십니까? 아니면 돈을 벌 수 있는 모든 기회를 이용해야 한다고 말합니까? 댓글 섹션에 의견을 남겨주세요.