다운로드 파일을 클릭하여 X설치

BitLocker 키를 Active Directory에 저장하여 장치 복구를 단순화하고 암호화된 드라이브를 관리 가능하게 유지하세요. 이 가이드에서는 저장소를 활성화하고, 키 백업을 확인하고, 필요할 때 키를 복구하는 방법을 설명합니다.

목차

- Active Directory에 BitLocker 키를 어떻게 저장합니까?

- AD에 키를 저장하도록 그룹 정책 구성

- AD에서 BitLocker 키 확인

- AD에서 BitLocker 키 복구

- 기존 기기에서 강제로 키를 업로드하도록 하기

- PowerShell로 저장된 키 확인

- FAQ

Active Directory에 BitLocker 키를 어떻게 저장합니까?

AD에 키를 저장하도록 그룹 정책 구성

BitLocker는 올바른 정책이 활성화된 경우에만 복구 키를 Active Directory에 업로드합니다.

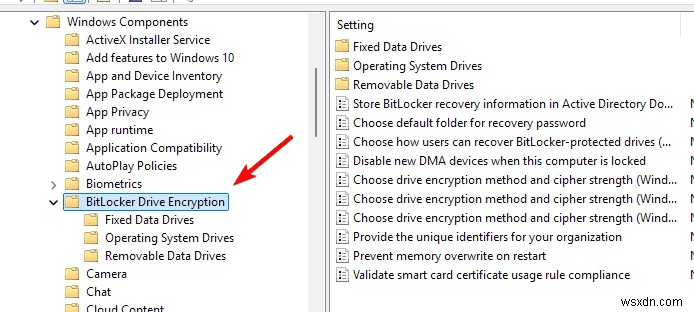

- 그룹 정책 관리 콘솔을 엽니다. 도메인 컨트롤러에서.

- 컴퓨터 구성> 관리 템플릿> Windows 구성 요소> BitLocker 드라이브 암호화로 이동 .

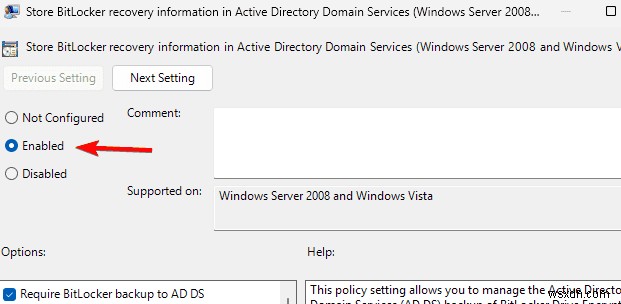

- 사용을 선택합니다. .

- 복구 비밀번호 및 키 패키지 백업을 사용 설정합니다. .

- 적용을 클릭하세요. , 확인 .

- gpupdate /force 실행 클라이언트 컴퓨터에서.

기기가 이미 잠겨 있는 경우 비밀번호나 복구 키 없이 BitLocker를 잠금 해제하는 방법에 대한 자세한 가이드를 읽어보실 수도 있습니다.

AD에서 BitLocker 키 확인

관리자는 암호화 후 BitLocker 키가 Active Directory에 나타나는지 확인해야 합니다.

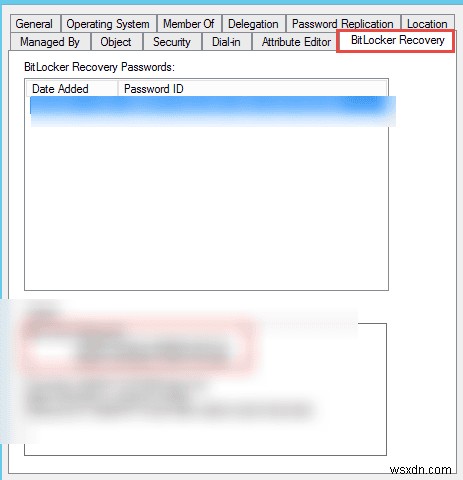

- Active Directory 사용자 및 컴퓨터 열기 .

- 보기를 선택하세요. 을 클릭한 다음 고급 기능을 활성화하세요. .

- 컴퓨터 개체를 찾습니다.

- 마우스 오른쪽 버튼을 클릭하고 속성을 선택합니다. .

- BitLocker 복구를 엽니다. 탭.

- 저장된 복구 비밀번호와 키 패키지를 검토하세요.

CMD에서 BitLocker 복구 키를 가져오는 방법에 대한 이 가이드를 통해 명령줄에서 키를 찾는 방법을 알아볼 수도 있습니다.

AD에서 BitLocker 키 복구

장치가 시작하는 동안 BitLocker 복구 키를 요청하면 Active Directory에서 직접 가져올 수 있습니다.

- Active Directory 사용자 및 컴퓨터 열기 .

- 잠긴 컴퓨터를 검색하세요.

- 속성을 엽니다. 창.

- BitLocker 복구를 클릭합니다. 탭.

- 올바른 복구 항목을 선택하세요.

- 48자리 복구 키를 복사합니다. 영향을 받은 PC에 입력하세요.

기존 기기에서 강제로 키를 업로드하도록 합니다

오래된 암호화 장치는 백업을 실행할 때까지 Active Directory에 키를 보내지 못할 수 있습니다.

- manage-bde -protectors -get C: 실행 명령 프롬프트에서.

- 출력에서 키 보호기 ID를 복사합니다.

- manage-bde -protectors -adbackup C:-id {ProtectorID} 실행 .

- 새 업로드를 확인하려면 Active Directory에서 기기 항목을 다시 엽니다.

이 프로세스는 Windows 11 BitLocker 복구 키를 분실한 경우 수행할 작업에 대한 이 가이드의 단계를 따를 때도 도움이 됩니다.

PowerShell로 저장된 키 확인

PowerShell을 사용하면 Active Directory에 저장된 모든 BitLocker 복구 개체를 감사할 수 있습니다.

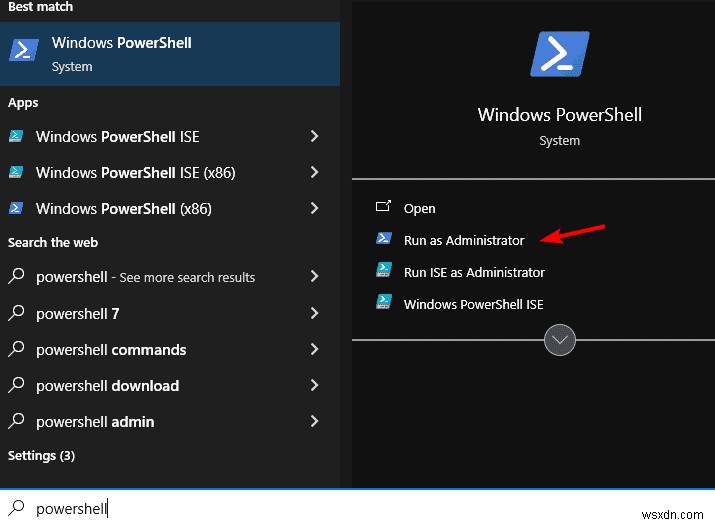

- PowerShell 열기 관리자로서.

- 실행:

Get-ADObject -Filter 'objectClass -eq "msFVE-RecoveryInformation"' -Properties msFVE-RecoveryPassword - 각 기기에 대해 반환된 복구 개체를 검토하고 키가 기록과 일치하는지 확인하세요.

자주 묻는 질문

BitLocker에서 키를 저장하려면 Active Directory가 필요합니까?

아니요. BitLocker는 로컬 키 저장소와 함께 작동할 수 있지만 Active Directory는 도메인 장치에 대한 중앙 제어 및 더 쉬운 복구를 제공합니다.

TPM 소유자 정보를 AD에도 저장할 수 있나요?

그렇습니다. Windows가 Active Directory의 BitLocker 데이터 옆에 TPM 소유자 정보를 저장하도록 관련 그룹 정책 설정을 구성할 수 있습니다.

이 작업을 수행하려면 Windows Server가 필요합니까?

그렇습니다. Windows Server 또는 도메인에 가입된 컴퓨터를 관리하는 호환 환경에 Active Directory 도메인 서비스가 필요합니다.

Azure AD는 BitLocker 키에 대해 온프레미스 AD를 대체할 수 있나요?

그렇습니다. Azure AD는 Azure에 가입된 Windows 장치에 대한 BitLocker 복구 키를 저장할 수 있으며 이를 검색하는 클라우드 기반 방법을 제공합니다.

BitLocker 키용 Active Directory 저장소는 암호화 설정을 체계적이고 안전하게 유지합니다. 그룹 정책 설정을 활성화한 후 장치별 키를 확인하고 검색을 테스트하여 잠금 중에 예상치 못한 일이 발생하지 않도록 하세요. 이러한 접근 방식은 IT 팀이 가동 중지 시간을 줄이고 데이터를 보호하며 모든 암호화된 시스템에 대한 명확한 복구 프로세스를 유지하는 데 도움이 됩니다.

밀란 스타노예비치

Windows 문제 해결 전문가

밀란은 어릴 때부터 기술에 대한 열정이 있어서 PC와 관련된 모든 기술에 관심을 가지게 되었습니다. 그는 PC 매니아이며 컴퓨터와 기술에 대해 배우는 데 대부분의 시간을 보냅니다. WindowsReport에 합류하기 전에 그는 프런트 엔드 웹 개발자로 일했습니다. 이제 그는 Windows 오류 및 소프트웨어 문제를 전문으로 하는 전 세계 팀의 문제 해결 전문가 중 한 명입니다.

독자들은 Windows 보고서를 지원하는 데 도움을 줍니다. 당사의 링크를 통해 구매하시면 수수료를 받을 수 있습니다.

Windows Report가 편집팀을 유지하는 데 어떻게 도움이 될 수 있는지 알아보려면 공개 페이지를 읽어보세요. 더 읽어보세요