랜섬웨어는 영원합니다! 예, 아무리 이상하게 들리더라도 우리는 이 사실을 받아들여야 합니다. 랜섬웨어의 영향은 전 세계적으로 확산되고 있으며 완화될 기미가 보이지 않습니다. 놀라운 통계와 함께 쏟아지는 사이버 강탈 수법이 매일 계속 퍼지고 있으며 이 모든 것이 언제 끝날지 조금도 알 수 없습니다. 기술에 대한 우리의 의존은 우리의 손을 묶었으므로 몸값을 지불하는 것이 최후의 수단이 되었습니다.

2017년은 역사상 대규모 랜섬웨어 공격을 목격한 "랜섬웨어의 해"로 기록될 수 있습니다. 최근의 랜섬웨어 공격 중에서 WannaCry는 가장 치명적인 것으로 판명되었습니다. 이번 주말 전 세계를 뒤흔들었습니다. 병원, 은행 및 주요 통신 산업을 포함하여 150개국에서 200,000개 이상의 기기가 영향을 받았습니다.

다음은 현재 헤드라인을 장식하고 있는 2017년 최신 랜섬웨어 공격과 이들이 우리 삶에 미친 영향을 나열한 간략한 개요입니다.

2017년 최근 랜섬웨어 공격:-

1. WannaCry 랜섬웨어의 기원

WannaCry 랜섬웨어 발생은 전 세계에 경종을 울리고 있습니다. WanaCrypt0r 2.0으로도 알려진 WannaCry는 NSA에서 보고한 바와 같이 EternalBlue라는 취약점을 악용하여 Microsoft Windows 시스템에 침투할 수 있습니다. 기술에 대한 상호 연결성과 의존성뿐만 아니라 우리가 의존하는 소프트웨어 시스템을 보호하는 데 직면한 엄청난 도전을 강조합니다.

작동 방식:

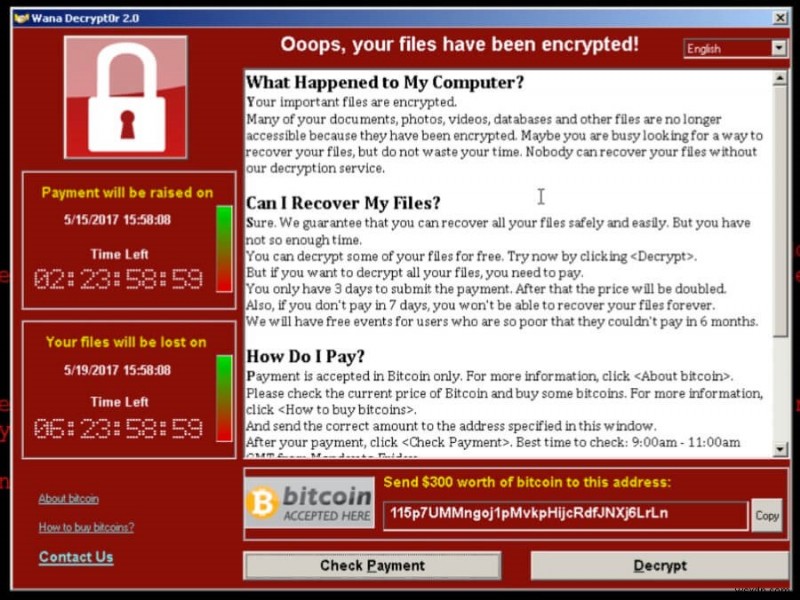

먼저 WannaCrytpt 또는 WannaCyptor에서 파생된 WannaCry는 소유자가 몸값 지불에 동의할 때까지 컴퓨터를 잠급니다. 그리고 예, 오래 기다릴수록 더 많은 고통을 겪습니다. 사이버 범죄자는 컴퓨터를 무료로 설정하기 위해 비트코인 통화 형태로 300$의 몸값을 요구하고 있습니다. 지불하지 않으면 일주일 후 해커가 모든 데이터와 중요한 파일을 영구적으로 삭제하겠다고 위협합니다. 하지만 우리는 평생 "몸값을 지불하지 마십시오"라는 캐치프레이즈를 들어왔지만 일부 사용자는 이미 지금까지 몸값으로 50,000$ 비트코인을 지불한 것 같습니다.

Fedex, Deutshce Bahn, 남아프리카공화국의 Fatam Airlines 등을 포함한 많은 주요 기업 벤처 기업이 이번 랜섬웨어 공격에 휘말렸습니다.

악화:

한 컴퓨터가 미끼를 물고 피싱 이메일을 클릭하더라도 LAN에서 상호 연결된 모든 시스템이 즉시 감염됩니다. 주로 오래된 패치되지 않은 Windows 버전과 노출된 취약점을 노립니다.

해커가 비트코인을 요구하는 이유

디지털 통화는 탈중앙화되고 규제가 없으며 사실상 추적이 불가능하기 때문에 사이버 범죄자들 사이에서 인기가 있습니다. 적은 금액으로 보일 수 있지만 랜섬웨어 공격은 광범위하게 확산되는 경우가 많기 때문에 몸값 지불액이 쌓일 수 있습니다. 자세히 알아보기.

Microsoft는 Windows용 긴급 패치를 발표했습니다.

Windows를 업데이트하지 않아 이렇게 많은 문제가 발생할 수 있다는 것을 누가 알았습니까? Microsoft는 3년 전에 Windows XP 지원 및 패치를 중단했습니다. 그러나 이 공격은 너무 심해서 Microsoft는 현재 이 대규모 사이버 갈취 수법의 영향을 받은 모든 비즈니스 및 조직을 위해 긴급 패치를 출시해야 했습니다.

수년 동안 Windows PC는 해커가 운영 체제의 취약점을 악용했기 때문에 이러한 공격이 벌어지는 전쟁터였습니다. 글쎄, 그들은 문제가 결코 문을 두드리지 않는다고 말합니다! Microsoft는 3년 전에 Windows XP를 사용하는 것이 더 이상 안전하지 않다는 경고를 받았지만 불행히도 영향을 받은 모든 병원은 이전 버전의 Windows만 사용하고 있었습니다.

WannaCry 랜섬웨어로부터 자신을 보호하는 방법

이 고약한 바이러스가 전 세계로 퍼지는 주된 출처는 이메일이기 때문에 자신을 보호하는 가장 좋은 방법은 요청하지 않은 이메일을 의심하는 것입니다. 링크를 클릭하지 말고 항상 직접 웹 주소를 입력하세요. 또 다른 주요 방어 수단은 파일을 다운로드하기 전에 검사하고 비밀 설치를 차단하며 이미 컴퓨터에 있을 수 있는 맬웨어를 찾을 수 있는 바이러스 백신 프로그램입니다. 조직은 2017년의 최근 랜섬웨어 공격의 영향을 받지 않도록 즉시 시스템을 업데이트할 것을 촉구했습니다.

시스템이 이미 WannaCry에 감염된 경우 어떻게 해야 합니까?

행운을 빕니다! 데이터의 사전 백업을 생성한 경우 당신은 오늘 그렇게 많은 문제에 직면하지 않았을 수 있습니다. 안타깝게도 이 시점까지는 WannaCry에 대한 수정 사항이 없습니다. 바이러스 백신 회사와 사이버 보안 전문가는 감염된 컴퓨터의 파일을 해독하는 방법을 찾기 위해 열심히 노력하고 있지만 지금까지 사용할 수 있는 타사 해독 방법은 없습니다.

2. 필라델피아 랜섬웨어—의료 산업에 악몽

필라델피아 랜섬웨어는 주로 펜실베니아의 의료 산업을 표적으로 삼은 사이버 공격 목록의 또 다른 변종이었습니다. 스피어 피싱 이메일을 통해 전송됩니다. 그런 다음 이러한 이메일은 대상 의료 기관의 로고와 함께 무기화된 DOCX 파일을 제공하는 개인 저장 공간으로 연결되는 단축 URL의 메시지 본문과 함께 병원으로 전송됩니다.

그리고 다른 모든 랜섬웨어 공격과 마찬가지로 몸값으로 비트코인을 요구했습니다.

필라델피아 랜섬웨어에 대해 자세히 알아보기

3. 몸값으로 '모네로'를 요구하는 랜섬웨어

2017년 3월 16일 연구원들은 Kirk라는 랜섬웨어의 가장 무서운 변종을 발견했습니다. 가장 인기 있는 시리즈인 Star Trek을 테마로 하며 625개의 파일 유형을 대상으로 하며 특정 확장자를 암호화하기 위해 C 드라이브를 스캔합니다. 파일이 암호화되면 암호화된 파일 이름에 확장자로 ".kirked"가 추가됩니다.

4. "Doxware"의 부상

2017년 최근 랜섬웨어 공격 목록에 포함된 또 다른 랜섬웨어에는 Doxware가 포함됩니다. 실제로 악의적인 의도로 개인의 개인 콘텐츠를 인터넷에 게시하는 관행을 포함하는 "Dox"라는 단어를 기반으로 합니다. 사람에 대한 개인 정보에는 실명, 전화 번호, 신용 카드 번호 등이 포함될 수 있습니다. 따라서 개인이 "신상 털기"되면 모든 사용자가 볼 수 있는 모든 개인 정보가 제공됩니다.

올해 우리가 목격한 랜섬웨어 변종 몇 가지를 소개합니다! 이러한 예는 랜섬웨어 진화의 암울한 새로운 발전을 나타냅니다.

랜섬웨어를 처리하는 동안 채택하기 위한 모범 사례

As ransomware is going through a scary evolution in more intrusive and damaging forms here are few practices to adopt to keep cyber criminals away.

- Beware of Suspicious Email Links and Attachments

As we’re all aware that Email was the prime means how global ransomware attack WannaCry spread rapidly across the globe, we should be extra careful now. Do NOT open any suspicious attachment or link which doesn’t appear legitimate in first glance. If an email appears to have come from your bank, credit card company or internet service provider, keep in mind that they will never ask for sensitive information like your password or social security number. Always remember!

- Update Your Software

Another loophole that came along with this recent ransomware attack was outdated version of Windows. In other words, if people had simply stayed on top of security updates, their machines would not have been infected. Hence, take this as a wakeup call and update all your software and systems on priority.

- Install and Update Your Antivirus

In addition to keeping Windows up-to-date with the latest security enhancements, antivirus software can prevent malware from infecting your computer. Of course, with antivirus software, the same principle applies:Make sure to keep the antivirus app up-to-date, too, so it blocks the latest emerging malware.

- Backup all your Data

Creating a copy of your data in the first place always gives you an added advantage. You never have to worry about paying huge ransom amount to cyber crooks. So, that even if a hacker locks down your computer, you could simply restore it from your backup. One such nifty tool is Right Backup which backs up all your valuable data on cloud servers which you can access from any other system from any part of the world.

Usually, Ransomware infections are sent via email attachments, are embedded in suspicious websites as well as online advertisements. Ransomware can also be bundled with software programs and once executed, it locks out the user from accessing their own files. So, imagine if you already have a backup of your data you won’t have to keep anything on stake.

Now that you know what’s coming next and combat against any potential danger. In future, if any latest ransomware attack pops out you know how to give it back to notorious hackers.

Don’t Face challenges by being “Reactive”, be proactive and smash em’ before even they arrive!

Good luck!