2026년 4월 12일 오후 2시(EDT)에 게시됨

Brady는 MakeUseOf의 기술 저널리스트로 모바일, 컴퓨팅 및 일반 기술에 관한 모든 것을 다년간 다루며 경험을 쌓았습니다. 그는 Android 휴대폰과 오디오 장비에 중점을 두고 있으며 학사 학위를 보유하고 있습니다. 세인트 존스 대학교에서 저널리즘을 전공했습니다.

Brady는 Android Central, Android Authority, XDA, Android Police, iMore 등과 같은 출판물에 글을 썼습니다. 그는 Google, Apple, Samsung이 개최한 주요 이벤트는 물론 Lenovo Innovation World 및 IFA와 같은 무역 박람회에 대한 보도 경험이 있습니다.

Brady가 최신 장치에 대해 글을 쓰거나 테스트하지 않을 때는 Big East 농구를 시청하고 달리는 모습을 볼 수 있습니다.

Microsoft는 보안 부팅을 사용하여 운영 체제가 완전히 로드되기 전에 맬웨어, 공격 및 보안 취약성으로부터 Windows PC를 보호합니다. 기본적으로 Windows PC에서는 보안 부팅이 활성화되어 UEFI(Unified Extensible Firmware Interface)에서 실행되는 모든 소프트웨어가 신뢰할 수 있고 안전한지 확인합니다. 간단히 말해서 UEFI는 PC 하드웨어를 초기화하고 운영 체제를 부팅하기 위해 시작되는 기본 펌웨어입니다. 내장된 Windows 보안 보호는 운영 체제가 완전히 부팅될 때까지 활성화되지 않으므로 보안 부팅은 부팅이 일어나기 전에 UEFI를 잠그는 작업을 수행합니다.

10년 넘게 Secure Boot가 바로 그 일을 해냈습니다. 이 보안 도구는 2022년 말까지 공개적으로 우회되지 않았습니다. 이전에는 연구원들만이 Secure Boot를 우회하는 방법을 식별했습니다. 2022년 10월에 판매되는 Secure Boot 우회 기능이 포함된 UEFI 부트킷과 관련된 BlackLotus 익스플로잇으로 모든 것이 바뀌었습니다. 이 익스플로잇은 예상보다 패치하기가 어려웠습니다. 보안 부팅을 "크래킹"하는 대신 BlackLotus와 같은 우회 방법은 알려진 취약점이 있는 신뢰할 수 있는 이전 부트로더 버전을 사용합니다. 이는 Secure Boot에서 신뢰하는 공식 부트로더이므로 보안 소프트웨어는 이를 위협으로 인식하지 않습니다.

이와 같은 취약점에 대한 보안 패치는 기본적으로 Windows PC에 제공되지 않습니다. 관리자 권한으로 PowerShell 명령을 실행해야 하며 심각한 운영 위험이 따릅니다. 두 가지 요인으로 인해 사용자와 기업 모두 수정 사항을 수동으로 적용하지 못하게 되어 보안 부팅을 사용하는 수백만 대의 Windows PC가 우회될 위험이 있습니다.

관련

관련

보안 부팅을 껐는데 PC가 폭발하지 않았습니다

시스템은 보안 기능 없이도 작동하지만 보안 기능을 비활성화하면 어떤 위험이 있습니까?

보안 부팅은 더 이상 깨지지 않습니다.

보안 부팅이 여러 차례 우회되었습니다

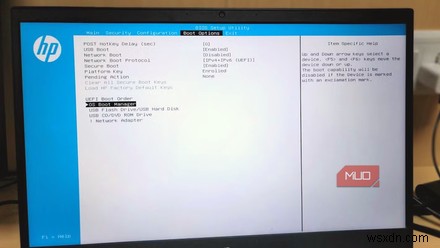

출처:Dave Meikleham \ MakeUseOf

출처:Dave Meikleham \ MakeUseOf Secure Boot는 우회가 불가능하다고 생각하기 쉽습니다. 왜냐하면 10년 동안 우회가 가능했기 때문입니다. 지금도 악의적인 행위자는 보안 부팅 자체를 "해제"하여 보안 부팅을 방해하지 않습니다. 대신 합법적이고 서명되었지만 심각한 보안 취약점이 포함된 부트로더 버전을 찾습니다. 이러한 다운그레이드 공격은 Windows 부팅 관리자를 공격자가 악용하려는 취약점이 있는 이전 버전으로 되돌립니다. 보안 부팅 시스템은 오래되었지만 취약한 Windows 부팅 관리자 버전을 공식 Microsoft 소프트웨어로 인식하므로 로드를 허용합니다.

여기에서 보안 부팅이 우회되고 공격자는 서명되지 않은 드라이버나 맬웨어를 실행할 수 있습니다. 이것이 가장 유명한 보안 부팅 우회인 BlackLotus가 수백만 대의 Windows 10 및 Windows 11 PC를 위협할 수 있었던 방법입니다. 미국 국가안보국(NSA)에 따르면 이 프로그램은 "소프트웨어 부팅의 초기 단계부터 엔드포인트를 제어"하기 위해 CVE-2022-21894로 추적되는 "Baton Drop"이라는 보안 취약점을 사용했습니다.

다음은 NSA가 2023년 문서에서 오늘날에도 여전히 가능한 보안 부팅 우회를 설명하는 방법입니다.

BlackLotus는 Linux 부팅 보안 체인을 깨는 대신 부팅 관리자라고도 하는 이전 부트로더의 결함을 악용하여 Windows 부팅을 표적으로 삼아 엔드포인트 보안을 손상시키는 일련의 악의적인 작업을 시작합니다. Baton Drop 악용(CVE-2022-21894)을 통해 BlackLotus는 보안 부팅 정책을 제거하고 해당 정책의 시행을 방지할 수 있습니다. Boot Hole과 달리 취약한 부트로더는 Secure Boot DBX 해지 목록에 추가되지 않았습니다. 취약한 부트로더는 DBX 내에 나열되지 않기 때문에 공격자는 완전히 패치된 부트로더를 취약한 버전으로 대체하여 BlackLotus를 실행할 수 있습니다.

기술적인 전문 용어를 제외하고, 알아야 할 중요한 점은 취약한 부트로더는 아닙니다. Secure Boot DBX 해지 목록에 추가되었습니다. 즉, 이 심각한 보안 결함이 있는 이전 부트로더는 업데이트 후에도 현재 Secure Boot에서 여전히 신뢰됩니다. 보안 부팅 DBX 해지 목록에는 한때 서명되었지만 현재는 취약한 것으로 알려진 차단 코드와 인증서가 포함되어 있습니다.

신뢰할 수 없는 UEFI 모듈이 로드되는 것을 차단해야 합니다. 그러나 Baton Drop 익스플로잇에 사용된 것과 같은 모듈이나 인증서는 이 목록에 없기 때문에 계속 실행될 수 있으며 보안 부팅도 여전히 우회될 수 있습니다.

마이크로소프트로서는 불가능한 선택이다

손상된 보안 부팅 키를 취소하면 Windows PC가 차단될 수 있습니다.

지금쯤이면 Microsoft가 보안 부팅 DBX 해지 목록에 이러한 결함이 있는 부트로더를 추가하지 않은 이유가 궁금할 것입니다. Secure Boot 우회 방법에 대한 Microsoft의 대응은 매우 느렸으며 Baton Drop 및 BlackLotus와 같은 공격에 대한 자동 패치는 아직 제공되지 않습니다. BlackLotus가 2022년 10월 시장에 출시된 후 공식 보안 업데이트는 2023년 5월까지 Windows 사용자에게 제공되지 않았습니다. 이것이 전체 내용을 말해주지는 않습니다. Microsoft가 2023년 보안 업데이트 가이드에서 설명했듯이 업데이트된 Windows 부팅 관리자는 기본적으로 활성화되지 않으며 활성화하려면 수동 단계가 필요합니다.

이러한 단계는 2026년에도 쉽지 않거나 사용자 친화적이지 않습니다. 2025년 7월 Windows 부팅 관리자용으로 출시된 것과 같은 후속 보안 업데이트는 여전히 CVE-2022-21894에 대한 수정 사항을 자동으로 활성화하지 않습니다. Microsoft 지원 문서에 설명된 대로 프로세스에는 Windows 레지스트리 편집, 관리자 권한으로 PowerShell 명령 실행, 영향을 받는 인증서를 보안 부팅 UEFI 금지 목록(DBX)에 수동으로 추가, 보안 버전 번호(SVN)를 펌웨어에 적용하는 과정이 포함됩니다.

일반 Windows 사용자는 그렇게 하지 않습니다. 아마도 Windows 레지스트리가 무엇인지, 관리자로서 PowerShell 명령을 실행하는 방법조차 알지 못할 것입니다. 이것이 바로 BlackLotus 익스플로잇이 알려진 지 수년이 지난 2026년에도 보안 부팅을 쉽게 우회할 수 있는 이유입니다. 그렇다면 Microsoft가 자동 업데이트를 통해 보안 부팅을 강화하지 않는 이유는 무엇입니까?

Microsoft가 일반 사용자에게 자동 업데이트로 보안 부팅 시스템을 보호하면 알 수 없는 수의 PC가 차단되고 수많은 액세서리와의 호환성이 중단될 수 있다는 점을 말하지 않습니다. 일부 장치는 Windows 부팅 관리자를 성공적으로 적용하지 못하거나 작동하지 않게 될 수 있습니다. 또한 별도의 복구 미디어 업데이트 없이 패치를 설치한 후에는 CD/DVD, PXE 부팅 또는 USB 드라이브로 저장된 복구 미디어나 시스템 백업이 작동하지 않습니다.

대부분의 사용자에게 영향을 미치지 않는 익스플로잇을 패치하면 컴퓨터가 손상되고 복구 미디어 또는 백업과의 호환성이 손상될 수 있는 경우 패치를 적용할 가치가 있습니까? Microsoft는 Windows 사용자의 손에 결정을 맡기기로 결정했으며 이것이 수동 프로세스인 이유입니다. 다시 말하지만, 필요한 조건이 충족된다고 가정할 때 보안 부팅을 우회하기가 상대적으로 쉬운 이유이기도 합니다.

관련

관련

데이터를 보호하기 위해 할 수 있는 일

정기적으로 BIOS를 업데이트하고 BitLocker 사전 부팅 PIN을 설정하세요.

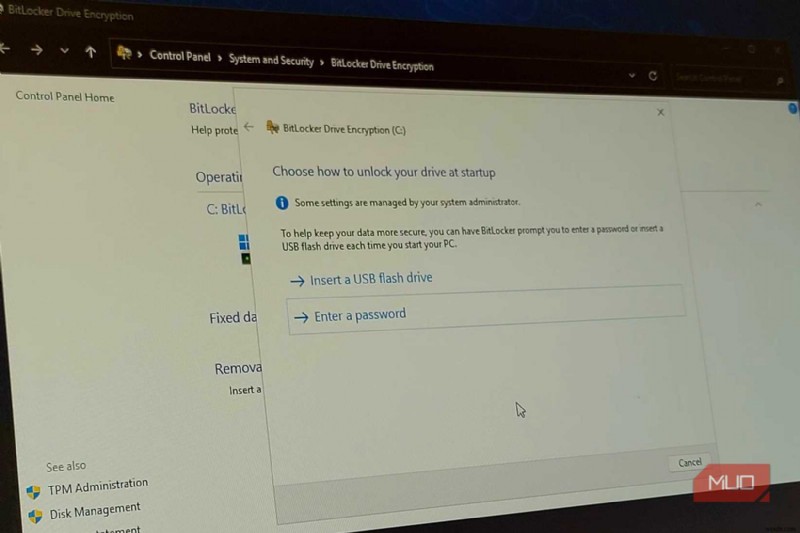

출처: Tashreef Shareef / MakeUseOf

출처: Tashreef Shareef / MakeUseOf 이러한 Secure Boot 취약점을 악용하려면 Windows PC에 대한 물리적 또는 관리적 액세스가 필요하므로 실제 사용은 거의 없습니다. 반면에, PC에 물리적으로 접근할 수 있는 사람은 부트로더 버전을 보안 부팅 결함에 취약한 버전으로 롤백한 다음 악용을 실행할 수 있습니다. 위험한 Windows 부팅 관리자 업데이트를 수동으로 적용하는 것 외에도 모든 사람이 시스템을 보호하고 데이터를 보호하기 위해 취할 수 있는 몇 가지 단계가 있습니다.

첫째, 하드웨어를 올바른 사람의 손에 맡기고, 신뢰하지 않는 어떤 것도 PC에 연결하지 마십시오. 운영 체제에도 동일한 전제가 적용됩니다. 필요하지 않은 사람이나 누구에게도 시스템 관리자 액세스 권한을 부여해서는 안 됩니다. 예방 조치를 취하려면 PIN으로 BitLocker를 활성화하여 보안 부팅을 우회하더라도 데이터를 잠긴 상태로 유지하세요. 또한 부트로더가 손상된 경우 Windows 커널을 보호하기 위해 장치를 보안 코어 PC로 설정할 수 있지만 이를 위해서는 TPM 2.0 칩 및 지원되는 CPU와 같은 올바른 구성 요소가 필요합니다.

요약하자면, Secure Boot는 공격자가 이를 크래킹하지 않기 때문에 우회하기 쉽습니다. 공격자는 악용될 수 있는 보안 취약점이 있는 공식적이고 신뢰할 수 있는 부트로더 인증서를 사용하고 있습니다. 해당 인증서를 취소하는 것은 위험한 프로세스이므로 여전히 신뢰할 수 있으며 보안 부팅을 우회할 수 있습니다.