게시일:2026년 1월 29일 오전 8시(EST)

Oluwademilade는 5년 이상의 글쓰기 경험을 보유한 기술 애호가입니다. 그는 2022년에 MUO 팀에 합류하여 소비자 기술, iOS, Android, 인공 지능, 하드웨어, 소프트웨어 및 사이버 보안을 포함한 다양한 주제를 다루고 있습니다. MUO에 글을 쓰는 것 외에도 HowtoGeek, Cryptoknowmics, TechNerdiness 및 SlashGear에 그의 작품이 게재되었습니다.

Oluwademilade는 나이지리아의 Ibadan 대학교에 다녔으며 의과대학에서 의학 학위를 받았습니다. 공공 봉사에 탁월한 능력을 발휘한 Oluwademilade는 UN 산하 학생 단체로부터 글로벌 액션 대사(Global Action Ambassador)라는 칭호를 받았습니다. 그는 2020년에 전 세계에 긍정적인 영향을 미치려는 노력을 인정받아 말레이시아 쿠알라룸푸르에서 이 직위를 받았습니다.

여가 시간에 Oluwademilade는 새로운 AI 앱과 기능을 테스트하고, 가족과 친구를 위한 기술 문제를 해결하고, 새로운 코딩 언어를 배우고, 가능할 때마다 새로운 장소로 여행하는 것을 즐깁니다.

우리는 악성코드를 크고 극적인 순간으로 생각하는 경향이 있습니다. 화면 전체에 랜섬웨어 경고가 떴습니다. 갑자기, 예상치 못한 블루 스크린이 나타납니다. 현실에서 정말 위험한 것은 훨씬 더 유령 같은 것입니다. 이는 암호화폐를 채굴하기 위해 CPU를 홀짝이는 수상한 프로세스, 이전에 본 적이 없는 IP 주소로 집에 전화를 걸어주는 "유용한" 작은 앱, 또는 재부팅할 때마다 자동으로 다시 설치되는 완고한 스크립트입니다.

Windows 작업 관리자는 이러한 종류의 동작을 표면화하는 데 거의 충분하지 않습니다. 뭔가 기분이 좋지 않을 때 또는 단순히 시스템의 전반적인 상태를 감사할 때 저는 Windows Sysinternals Suite를 찾습니다. 현재 Microsoft의 최고 기술 책임자(CTO)이자 Azure의 기술 연구원인 Mark Russinovich가 만든 이 도구는 심층 시스템 검사의 표준으로 널리 알려져 있습니다. 가볍고 휴대성이 뛰어나며 정확합니다.

시스템의 이상 현상을 추적하기 위해 개인적으로 사용하는 다섯 가지 Sysinternals 도구를 공유하겠습니다.

Sysinternals 제품군

운영체제 윈도우

개발자 마크 러시노비치

가격 모델 무료

Sysinternals Suite를 사용하여 전문가처럼 Windows를 탐색하고 문제를 해결하세요. 프로세스, 보안 및 시스템 성능을 모니터링하기 위한 고급 도구가 포함되어 있습니다.

프로세스 탐색기

작업관리자의 더 똑똑하고 무서운 형

작업 관리자가 무딘 버터칼이라면 프로세스 탐색기는 메스입니다. 시스템이 질질 끌기 시작하거나 이상하게 행동하기 시작할 때 가장 먼저 여는 것입니다. 얼핏 작업 관리자와 비슷해 보이지만, 자세히 살펴보면 깊이가 다릅니다. 이와 같이 실행 중인 프로세스의 전체 가계도를 보여주는 다른 것은 없습니다.

저는 프로세스 사기꾼을 잡기 위해 Process Explorer를 사용합니다. 악성 코드는 바이러스를 숨길 수 있는 필수 Windows 프로세스를 너무 자세히 살펴보지 않기를 바라면서 svchost.exe 또는 chrome.exe와 같이 지루하고 신뢰할 수 있는 것으로 가장하는 것을 좋아합니다. Process Explorer는 이에 속하지 않습니다. 누가 무엇을 낳았는지를 보여줍니다. services.exe 대신 explorer.exe에서 제공된 svchost.exe를 발견하면 즉시 눈썹이 치켜 올라갑니다. 그것은 대개 아주 좋은 선물입니다.

제가 가장 좋아하는 기능은 내장된 VirusTotal 검사입니다. 추측 게임을 할 필요가 없습니다. 옵션 메뉴의 빠른 전환을 통해 Process Explorer는 VirusTotal에 대해 실행 중인 모든 실행 파일의 해시를 확인하고 간단한 탐지 점수를 프로세스 목록에 바로 추가합니다. 수십 개 중 0이 나오면 안심이 됩니다. "이게 여기서 뭐하는 거지?"라는 질문 위로 다른 내용이 올라옵니다. 목록.

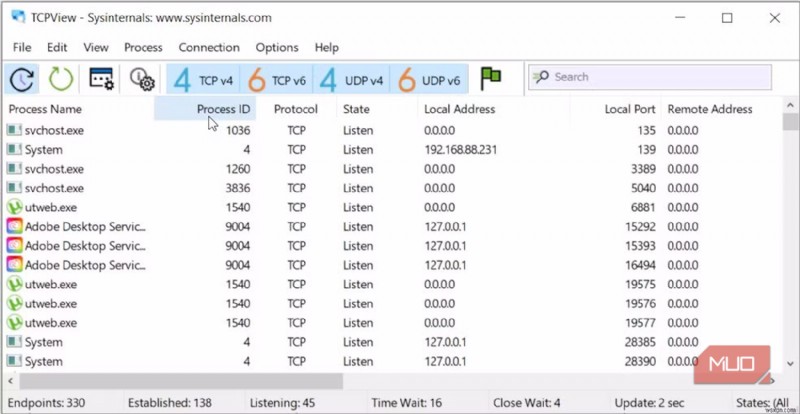

TCP뷰

어둠 속에서 컴퓨터가 누구에게 속삭이고 있는지 확인하세요

요즘 악성 코드는 인터넷 연결 없이는 거의 무력합니다. 지시를 기다리는 RAT이든 비밀번호를 전달하는 키로거이든 어느 시점에서는 집에 전화해야 합니다. 이것이 바로 내가 현장에서 밀실 대화를 포착하고 싶을 때 TCPView를 사용하는 도구인 이유입니다.

netstat 명령과 같은 명령줄 텍스트 벽 대신 TCPView는 실시간으로 업데이트되는 깨끗하고 생생한 목록에 모든 것을 배치합니다. 실제로 연결이 나타나고 사라지는 것을 볼 수 있습니다. 나는 애초에 온라인과 관련이 없는 프로그램을 주시하고 있습니다. 임의의 IP에 대한 "설정된" 링크가 있는 메모장이나 계산기 같은 것을 본다면 직감적으로 뭔가 잘못되었다고 생각합니다.

제가 주로 사용하는 방법은 모든 활성 연결이 맨 위에 오도록 상태 열을 기준으로 정렬하는 것입니다. 이는 열려 있는 TCP/IP 포트를 확인하는 가장 빠른 방법입니다. 그런 다음 이상한 포트의 트래픽이나 적절한 이름이나 아이콘을 표시하는 데 신경 쓰지 않는 프로세스와 같은 이상한 것을 검색합니다. 마우스 오른쪽 버튼을 빠르게 클릭하고 Whois 조회를 통해 IP 소유자가 누구인지 알려줍니다. 지구 반대편에 내가 전혀 다루지 않는 곳에 있는 클라우드 서버를 가리킨다면, 나는 그것에 대해 지나치게 생각하지 않습니다. 방금 연결을 종료했습니다.

자동 실행

부팅 순서를 괴롭히는 유령 퇴치

지속성은 맬웨어의 전체 성격입니다. 그 뒤에 있는 사람들은 조만간 재부팅할 것이라는 것을 알고 있으므로 시스템이 다시 온라인 상태가 되는 순간 코드가 다시 나타나도록 시작 위치에 스크립트와 실행 파일을 심습니다. Windows에는 이러한 진입점이 수십 개 있으며 작업 관리자의 시작 탭에는 그 중 일부만 표시됩니다.

관련

관련

이 무료 도구는 Windows 부팅 속도를 저하시키는 원인을 정확히 찾아냅니다.

부팅 시간을 진흙탕 속으로 끌고 가는 요인에 대한 직설적이고 감상적이지 않은 시각

그래서 저는 Autoruns에 의지합니다. 가능한 최선의 방법으로 참견이 많습니다. 이는 레지스트리, 작업 스케줄러, WMI 및 Windows에 있는 줄도 몰랐을 모호한 여러 모서리를 휩쓸고 있습니다. 마침내 목록이 확정되면 내 눈은 분홍색으로 강조 표시된 항목으로 곧장 이동합니다. 해당 색상은 코드가 서명되지 않았음을 의미하며 이는 위험 신호입니다. 정상적인 시스템에서 안전하게 비활성화할 수 있는 대부분의 시작 프로그램은 Microsoft 또는 Adobe나 Google과 같은 잘 알려진 이름의 디지털 서명이 있어야 합니다.

소음에 빠지지 않기 위해 저는 항상 제가 가장 좋아하는 필터를 켜 놓습니다. 옵션에서 -> 스캔 옵션 , 코드 서명 확인을 활성화합니다. 그런 다음 Microsoft 항목을 숨깁니다. 이렇게 하면 수천 개의 합법적인 Windows 구성 요소가 제거되고 간결한 타사 소프트웨어 목록이 남습니다. 분홍색의 서명되지 않은 항목이 AppData\Local\Temp 와 같은 임시 경로에 있는 파일을 가리키는 경우 — 이는 거의 항상 악성 코드가 지속성을 유지하려고 한다는 강력한 지표입니다.

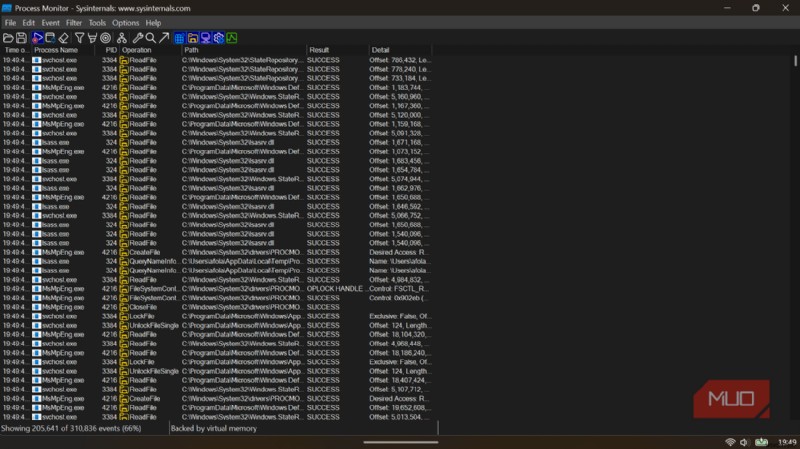

프로세스 모니터(ProcMon)

바늘을 찾기 위해 소방호스에서 물을 마시다

나는 죽은 채로 있기를 거부하는 진정으로 은밀한 감염을 처리할 때 공손함을 멈추고 프로세스 모니터에 접근합니다. 이것은 중포입니다. 파일 시스템, 레지스트리 및 실행 중인 프로세스 전반에 걸쳐 실시간 활동을 기록하여 시스템이 실제로 내부적으로 수행하는 작업을 자세히 볼 수 있습니다.

그러나 공정한 경고:ProcMon은 시끄럽습니다. 예를 들어, 수십만 개의 이벤트가 몇 초 안에 시끄러워집니다. 나는 그것을 아무렇게나 탐색하는 데 사용하지 않습니다. 저는 "삭제할 때마다 이 개략적인 레지스트리 키를 다시 생성하는 정확한 파일이 무엇입니까?"와 같은 매우 구체적이고 거의 사소한 질문에 답하는 데 이를 사용합니다.

나의 작은 "암살자" 루틴은 캡처를 일시 중지하는 것으로 시작됩니다(Ctrl + E ) 도구가 시작되자마자 초기 데이터 홍수를 중지합니다. 그런 다음 도구 모음에서 대상 아이콘을 선택하고 의심스러운 창이나 오류 메시지 위로 드래그합니다. 프로세스 모니터는 이벤트 로그를 자동으로 필터링하여 해당 프로세스와 관련된 활동만 표시합니다. 거기에서 어떤 파일을 만지고 있는지, 어디에서 구성 데이터를 숨기려고 하는지 정확히 추적할 수 있습니다.

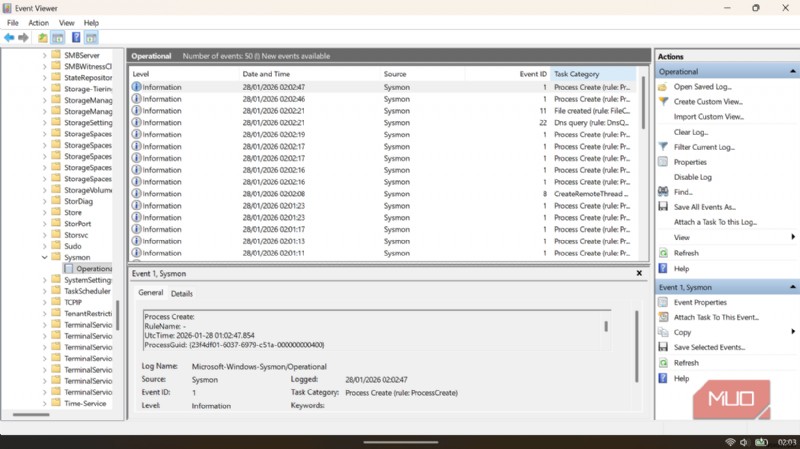

Sysmon (시스템 모니터)

자정 악성코드에 대한 소급적 정의

위에서 다룬 처음 네 가지 도구는 현장에서 물건을 잡는 데 유용하지만, 보지 않을 때만 발생하는 물건은 어떻습니까? 악성 코드는 상황을 인식하는 경우가 많으며 사용자 활동을 감지하는 순간 침묵하도록 설계됩니다.

Sysmon이 그 가치를 유지하는 곳이 바로 여기입니다. 백그라운드에서 실행되며 Windows 이벤트 로그에 표시되는 모든 내용을 기록합니다. 장기적으로 지켜보고 싶은 기계에 설치했습니다. Windows에 내장된 감사에 비해 Sysmon은 지나치게 세부적입니다. 로드되는 모든 프로그램, 실행되는 모든 네트워크 연결, 생성되는 모든 프로세스에 대한 해시를 기록합니다.

제가 가장 많이 의지하는 기능은 프로세스 생성을 기록하는 이벤트 ID 1입니다. 그것은 나에게 일종의 디지털 종이 흔적을 제공합니다. 그래서 잠에서 깨어났을 때 내 데스크탑에 미스터리 파일이 남아 있으면 밤을 되돌려 그 일이 발생한 원인, 언제 발생했는지, 어떤 명령줄이 사용되었는지 정확히 확인할 수 있습니다.

추측을 멈추고 사냥을 시작하세요

이 다섯 가지 Sysinternals 도구를 사용하면 Windows PC의 보안을 훨씬 더 효과적으로 제어할 수 있다는 느낌이 듭니다. 표준 바이러스 백신 소프트웨어가 때때로 간과하는 문제를 파악하고 해결하는 데 도움이 되었습니다. 가장 좋은 점은 이러한 모든 유틸리티가 무료이며 이식 가능하다는 것입니다. 모든 Windows 시스템에서 실행할 수 있습니다(그리고 Microsoft는 최신 OS 버전으로 최신 상태로 유지합니다). 기술에 능숙하거나 호기심이 많은 사용자라면 시도해 보시기 바랍니다. 의심스러운 행동을 조기에 포착하는 능력을 향상시킬 뿐만 아니라 Windows가 내부적으로 어떻게 작동하는지에 대해서도 배울 수 있습니다.

내 경험에 따르면, Sysinternals 도구를 사용하여 약간의 직접 조사를 하면 PC에서 뭔가 "느낌"이 없을 때 시스템을 깨끗하게 유지하고 마음을 편안하게 유지하는 데 큰 도움이 될 수 있습니다. 즐거운 사냥되세요!